Vivek Ramachandran [1] spiega gli stack overflow, ottimo materiale di studio per chi desidera approfondire i meccanismi fondamentali delle vulnerabilità software.

Per affrontare questa tematica sono necessarie delle conoscenze basilari di assembly e gestione della memoria, per questo motivo l'autore ha realizzato anche "Assembly Language Primer for Hackers Video Series [2]".

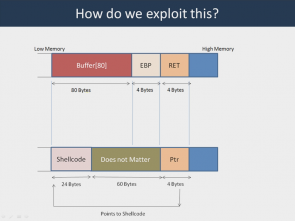

- Smashing The Stack [3]

Sorgenti: demo.c [4] - Writing Exit Shellcode [5]

- Executing Shellcode [6]

- Disassembling Execve [7]

- Shellcode for Execve [8]

Sorgenti: ExecveShellCode.s [9] e ShellCode.c [10] - Exploiting a Program [11]

Sorgenti: ExploitMe.c [12] - Exploiting a Program Demo [13]

Sorgenti: HackYou.c [14] e ExploitMe.c [12] - Return to Libc Theory [15]

Sorgenti: ExploitMe2.c [16], Ret2Libc.c [17] e GetEnvironmentVarAddr.c [18] - Return to Libc Demo [19]

Sorgenti: ExploitMe2.c [16], Ret2Libc.c [17] e GetEnvironmentVarAddr.c [18]