Guida a Metasploit Framework Parte 2 – Installazione e aggiornamento

In questa seconda parte della serie dedicata a Metasploit Framework ne illustrerò l'installazione e l'aggiornamento su piattaforma linux (Ubuntu) e Windows (Windows XP).

Precisazione: utilizzeremo la versione 3 del framework in quanto la 2 è stata recentemente mandata in pensione.

Installazione su Linux

Ho scelto Ubuntu come distro sulla quale effettuarne l'installazione per via della sua diffusione e semplicità (e in più aggiungerei anche che a me piace particolarmente ;-) ), ma i passi che vi mostrerò dovrebbero potersi facilmente riadattare anche ad altre distribuzioni.

Prima di tutto occupiamoci di installare i prerequisiti.

Aprite una shell dei comandi e digitate il seguente comando:

sudo apt-get install ruby libruby rdoc libyaml-ruby libzlib-ruby libopenssl-ruby libdl-ruby libreadline-ruby libiconv-ruby rubygems

sudo apt-get install ruby libruby rdoc libyaml-ruby libzlib-ruby libopenssl-ruby libdl-ruby libreadline-ruby libiconv-ruby libhpricot-ruby libpcap-ruby rubygems

Avrete sicuramente notato che si tratta di pacchetti relativi al linguaggio di programmazione ruby, metasploit framework infatti, nella sua versione 3, è stato completamente riscritto in questo linguaggio (la versione precedente era stata realizzata in perl).

Una volta terminata l'esecuzione del comando di cui sopra avremo bisogno di installare il framework Ruby on Rails, metasploit ne fa uso per la sua interfaccia di gestione via web. Digitate il seguente comando e rispondete "Yes" a tutte le domande che vi verranno proposte.

sudo gem install -v=1.2.2 rails

sudo gem install rails

A questo punto procediamo con l'installare le librerie grafiche di ruby (libgtk2-ruby, libglade2-ruby) e il motore database (con le relative librerie per ruby) sul quale ci appoggeremo per le funzionalità avanzate di attacco automatizzato (se non avete intenzione di utilizzarle potete anche escludere sqlite3 libsqlite3-ruby1.8 libdbd-sqlite3-ruby1.8 dal comando sottostante).

sudo apt-get install libgtk2-ruby libglade2-ruby sqlite3 libsqlite3-ruby1.8 libdbd-sqlite3-ruby1.8

Nota: Ho scelto sqlite3 come motore database perché mi è sembrato quello più leggero (non avvia nessun servizio) e meno problematico da utilizzare con ruby e metasploit, sappiate comunque che metasploit funziona anche con Postgres e MySQL.

Infine dovrete installare Nmap in modo da poterlo utilizzare all'interno della console di Metasploit Framework (msfconsole).

sudo apt-get install nmap

L'installazione dei prerequisiti è terminata, ora sarà sufficiente scaricare l'archivio tar.gz dalla pagina di download ed estrarlo in una cartella a piacere.

L'installazione è così completata

Aggiornamento su Linux

Prima di tutto vi voglio avvisare che la procedura di aggiornamento che andrò a descrivervi non si occupa soltanto di risolvere problemi o aggiungere nuovi moduli e funzionalità al framework, ma serve anche per poter usufruire di tutti gli ultimi exploit rilasciati.

A partire dalle ultime versioni di Metasploit gli sviluppatori hanno eliminato lo script (msfupdate) che si occupava di ottenere tutti gli ultimi aggiornamenti disponibili. Per questo motivo ora abbiamo bisogno di utilizzare subversion, installatelo se non lo avete:

sudo apt-get install subversion

A questo punto siete pronti per aggiornare Metasploit Framework 3.

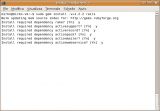

Aprite una shell dei comandi, recatevi all'interno della cartella in cui lo avete estratto e digitate il comando:

svn update

Nel mio caso l'estrazione era stata effettuata in /home/mirko/Desktop/framework-3.0 ed ovviamente, se il programma deve poter essere utilizzato da più utenti, il vostro desktop non è il posto più adatto per questi file :-)

Entro qualche secondo dall'esecuzione del comando di cui sopra dovrebbe apparire un messaggio riportante il numero di versione aggiornato, in tal caso l'operazione è andata a buon fine.

Non credo ci sia bisogno di specificarlo ma vi informo che dovrete utilizzare questa procedura ogni qual volta vogliate controllare la presenza di aggiornamenti.

Installazione su Windows XP

Gli utenti Windows hanno due opzioni per poter installare Metasploit Framework:

- Un comodo Setup Wizard che si occuperà di installare le funzionalità basilari del framework e l'interfaccia per il controllo via web (msfweb); non sono incluse la console (msfconsole), le sue funzionalità integrate di attacco automatizzato con Nmap, la command line interface (msfcli) e la Graphical User Interface (msfgui).

- L'installazione sotto Cygwin, un ambiente Unix-like per Windows che permette a tantissime applicazioni Unix di essere eseguite senza doverne modificare il codice (devono però essere compilate specificatamente per cygwin).

Questo secondo metodo può risultare abbastanza complicato da portare a termine, ma grazie ad esso si può ottenere una installazione con funzionalità quasi identiche a quella su Linux, includendo la msfconsole (comprensiva delle suddette funzionalità di attacco automatizzato con Nmap) e la possibilità di installare la versione "development snapshot" (andate infondo all'articolo per capire di cosa si tratta).

In questo articolo ho deciso di mostrarvi soltanto il primo dei due metodi appena descritti, al secondo ho dedicato invece un articolo a parte.

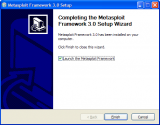

L'installazione tramite il Setup Wizard è di tipo "avanti->avanti->fine", dovrete perciò scaricare il file di Setup (.exe) dalla pagina di download, eseguirlo e procedere con l'installazione mandando avanti tutte le schermate che vi verranno proposte.

Se decidete di lasciare la spunta su "Launch the Metasploit Framework", dopo la pressione del tasto "Finish", si aprirà una finestra prompt dei comandi seguita da una istanza del vostro browser predefinito il quale si collegherà localmente al vostro sistema e visualizzerà l'interfaccia di controllo via web del programma. Per terminarlo dovrete chiudere sia il browser che il programma che si trova in esecuzione nel prompt dei comandi; nel caso in cui non lo sappiate: per terminare correttamente un programma dal prompt dei comandi è necessario utilizzare la combinazione di tasti Ctrl-C.

Aggiornamento su Windows XP

Per chi non avesse letto la parte relativa all'aggiornamento su Ubuntu, ripeto che la procedura di aggiornamento che andrò a descrivervi non si occupa soltanto di risolvere problemi o aggiungere nuovi moduli e funzionalità al framework, ma serve anche per poter usufruire di tutti gli ultimi exploit rilasciati.

Nel caso di Windows l'aggiornamento avviene mediante un apposito script che si occupa di eseguire automaticamente subversion ed è accessibile dal menu Start->Tutti i Programmi->Metasploit 3->Online Update

Poiché la procedura di aggiornamento utilizza in maniera predefinita il protocollo https sarà necessario accettare un certificato digitale, quando vi verrà richiesto premete "p" per accettarlo in maniera permanente.

Anche in questo caso l'avvenuto aggiornamento è indicato dalla comparsa di un numero riportante la versione del framework.

Non credo ci sia bisogno di specificarlo ma vi informo che dovrete utilizzare questa procedura ogni qual volta vogliate controllare la presenza di aggiornamenti.

Riguardo a Mac OSX

Non utilizzo Mac OSX percui non sono in grado di produrre una guida all'installazione altrettanto dettagliata, l'unica cosa che posso fare è segnalarvi l'esistenza di una documentazione ufficiale a riguardo e un post che mi è sembrato abbastanza completo.

Development Snapshot

Oltre a quanto descritto in precedenza, esiste anche la possibilità di installare una versione "in sviluppo" di Metasploit Framework, attualmente si tratta della versione 3.1 versione 3.3. Grazie ad essa è possibile usufruire di nuove funzionalità ed exploit non ancora inclusi nella versione stabile.

Riferendomi alla procedura descritta per Ubuntu Linux vi informo che per poter utilizzare lo snapshot in questione avrete comunque bisogno di eseguire tutti i passi descritti in precedenza (incluse le installazioni di Nmap e subversion). L'unica differenza sta nel fatto che non dovrete scaricare il file tar.gz di Metasploit Framework ed estrarlo poiché ne scaricherete i file direttamente dalla repository di sviluppo.

Quindi... una volta installati (tramite apt-get) tutti i pacchetti necessari, vi basterà creare una nuova cartella in una posizione a piacere, recarvi al suo interno con la shell dei comandi ed eseguire:

svn co http://metasploit.com/svn/framework3/trunk/

svn co https://metasploit.com/svn/framework3/trunk/

e premere "p" per accettare il certificato digitale in modo permanente.

I passi per l'aggiornamento del framework sono invece identici a quelli descritti in precedenza.

Conclusioni

Nel prossimo articolo presenterò una breve introduzione all'utilizzo di Metasploit Framework, per il momento vi segnalo l'esistenza di un wiki book, una Userguide ufficiale ed una Developer's Guide.

Autore

Mirko Iodice

mirko -at- notageek (.dot) it

Suggeriti dall'autore

- Guida a Metasploit Framework Parte 3 - La console, gli Exploit e i Payload

- Installare Metasploit Framework 3 sotto Cygwin - How to install Metasploit Framework 3 under Cygwin

- Guida a Metasploit Framework Parte 1 - Presentazione

Print This • Email this • Twit This! • Add to del.icio.us • Share on Facebook • Digg This! • Stumble It! • AddThis! • Share on Segnalo Alice • Share on OKNotizie

10 Maggio 2010 alle 18:10

una guida per imparare ad usarlo? magari una guida che mostra dalla funzione piu facile alla piu difficile.

spero che siate poco vaghi nella risposta.grazie ciao

10 Maggio 2010 alle 18:38

@ cesar_yasus

L'unica guida che conosco è questa: http://www.notageek.it/metasploit-unleashed-mastering-the-framework.html

17 Febbraio 2011 alle 9:34

Ciao e complimenti per la guida.

ho installato metasploit su Debian, solo che non riesco ad aggiornare con svn.

dopo :

svn co https://metasploit.com/svn/framework3/trunk/

mi restituisce:

svn: OPTIONS di 'https://metasploit.com/svn/framework3/trunk': non ho potuto connettermi al server (https://metasploit.com)

Da premettere che mi trovo dietro un proxy aziendale che ho impostato nelle risorse di rete, col quale riesco ad aggiornare la debian (apt-get update etc.etc.) , quindi ho il problema dell'update di snv.

Qualche consiglio?

18 Febbraio 2011 alle 8:24

@ kain00

Hai provato ad impostare il proxy direttamente nel file di configurazione di subversion?

oppure

Per aggiornare metasploit puoi utilizzare anche il comando

posizionandoti all'interno della cartella di installazione.